Cyberwojna w Ukrainie trwa dłużej niż wojna konwencjonalna

Rok temu ruszyła rosyjska inwazja na Ukrainę. Jednak prowadzona tam wojna jest hybrydowa, a cyberataki na ukraińskie instytucje czy infrastrukturę krytyczną zaczęły się już wcześniej – ich znaczny wzrost miał miejsce jeszcze w 2021 roku, a apogeum przypada na początek inwazji.

Wojna w Ukrainie ma charakter hybrydowy - to nie tylko działania na tradycyjnym polu walki, ale także w sieci. Organizacja Reporterzy bez Granic zauważa, że w ciągu ostatniego roku zarejestrowano co najmniej 42 cyberprzestępstwa w związku z wojną. To m.in. cyberataki, ataki hakerskie, groźby w mediach społecznościowych czy ataki na strony i media społecznościowe mediów.

Tylko w pierwszych trzech miesiącach ub.r. ukraiński system wykrywania podatności i reagowania na incydenty cybernetyczne odnotował 14 mln podejrzanych zdarzeń z zakresu cyberbezpieczeństwa. 78 tys. z nich uznano za zdarzenia krytyczne. Wśród najczęściej występujących znalazły się malware, phishing i próby włamania.

Warto dodać, że cyberataki na ukraińskie instytucje poprzedziły fizyczną inwazję rosyjskich wojsk. Pierwszy większy incydent w ub.r. miał miejsce 14 stycznia, zaatakowano około 70 ukraińskich stron rządowych, kilkanaście przestało działać. Rosja zaprzeczyła, że stała za atakami. Kolejne – w tym ataki DDoS – miały miejsce w lutym.

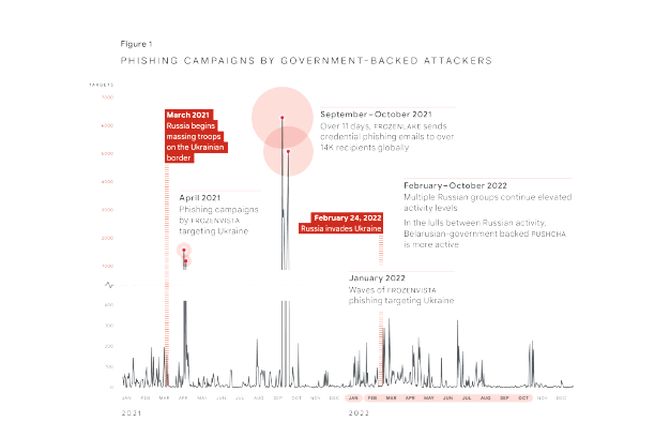

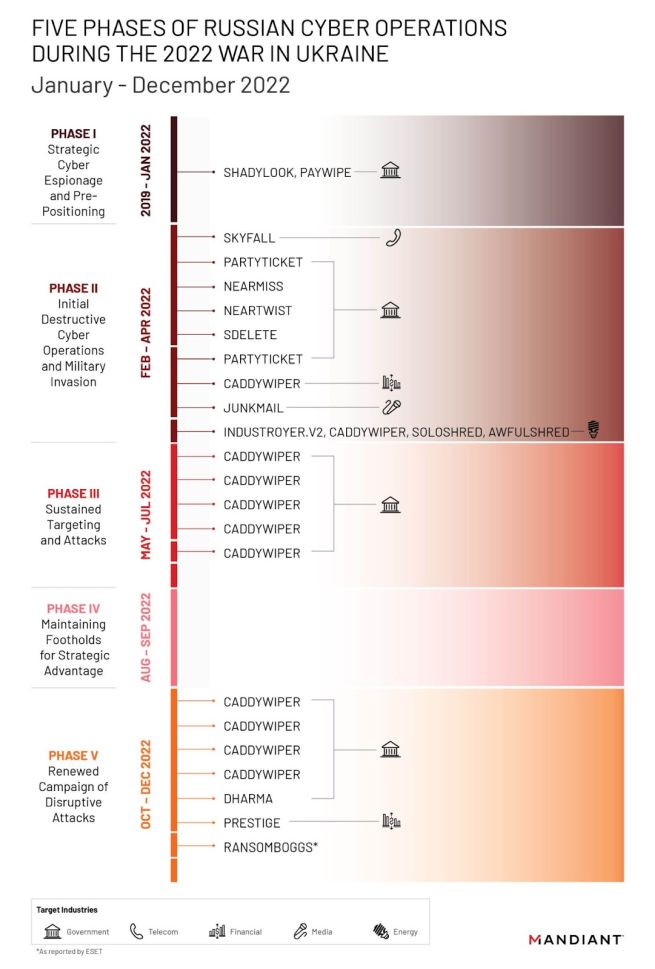

Niedawno opublikowany raport Google „Mgła wojny” informuje, że wzrost ataków w sieci na Ukrainę widoczny był już w drugiej połowie 2021 roku. W 2022 roku rosyjskie ataki na ukraińskich użytkowników przy użyciu phishingu (wyłudzanie danych przez podszywanie się) wzrosły o 250 proc. w porównaniu do 2020 roku. Podobne ataki na użytkowników krajów NATO wzrosły o 300 proc. w tym samym okresie.

Google podkreśla jednak, że „w 2022 roku hakerzy wspierani przez rząd rosyjski atakowali użytkowników w Ukrainie częściej niż w jakimkolwiek innym kraju”. Ataki koncentrowały się na instytucjach rządowych i jednostkach wojskowych, ale także na krytycznej infrastrukturze, usługach użyteczności publicznej oraz mediach i przestrzeni informacyjnej.

Według Google'a Rosja działa na dwóch płaszczyznach: atakuje, by zdobyć przewagę wojenną, przez skupianie się na stronach ukraińskiej administracji oraz angażuje się w wojnę informacyjną w celu kształtowania własnego obrazu walki. Celem drugiej płaszczyzny jest osłabienie rządu Ukrainy, nadwerężenie zachodniego wsparcia dla kraju oraz utrzymanie poparcia rosyjskiego społeczeństwa dla inwazji.

Cytowana w raporcie platforma Mandiant odnotowała w pierwszych czterech miesiącach 2022 roku więcej niszczycielskich cyberataków w Ukrainie niż przez całe poprzednie osiem lat (a zatem od aneksji Krymu). Szczyt ataków miał miejsce na początku inwazji.

W związku z wojną za naszą wschodnią granicą 20 proc. polskich firm odnotowało wzrost intensywności prób cyberataków – wynika z badania KPMG „Barometr Cyberbezpieczeństwa”. Incydenty polegające na naruszeniu bezpieczeństwa były udziałem 58 proc. badanych organizacji. Jedna trzecia zauważyła wzrost intensywności prób naruszenia bezpieczeństwa.

Adam Haertle, założyciel i prowadzący serwis Zaufana Trzecia Strona, mówi krótko, że „ataków nie da się policzyć, bo rzadko które są publicznie ogłaszane”. Czy po roku od inwazji widać większą aktywność rosyjskich hakerów w polskiej cyberprzestrzeni? - Zawsze widać - przed inwazją i po tak samo - zaznacza w rozmowie z Wirtualnemedia.pl.

Zdaniem Haertlego, zagrożenie działaniami rosyjskich trolli dla polskich obywateli jest „średnio duże”. Jak się bronić? - Zachowując odpowiednie procedury i zasady bezpieczeństwa – podkreśla ekspert.

Co będzie dalej? Google twierdzi „z dużą dozą pewności”, że hakerzy wspierani przez rosyjskie władze będą kontynuować cyberataki na Ukrainę i kraje NATO. Rosja ich zdaniem „nasili ataki o charakterze destabilizującym i niszczycielskim w odpowiedzi na przebieg działań na froncie, który fundamentalnie zmienia układ sił – realny lub wyobrażony – na korzyść Ukrainy (chodzi między innymi o straty ludzkie, nowe międzynarodowe deklaracje wsparcia politycznego lub wojskowego itp.). Takie ataki będą głównie ukierunkowane na Ukrainę, ale ich zasięg będzie się coraz bardziej rozszerzał na partnerów z NATO”.

Co to jest atak DDoS

„DDoS (Distributed Denial of Service) to rozproszony atak na systemy komputerowe lub usługę sieciową uniemożliwiający poprawne działanie poprzez zajęcie wszystkich wolnych zasobów” - podaje Naukowa Akademicka Sieć Komputerowa – Państwowy Instytut Badawczy.

Atak przeprowadzany jest przez sieć zainfekowanych komputerów (botnet), które blokują serwer ofiary przez zalewanie go wielką liczbą zapytań. Może to wyglądać, jakby atakowana strona była obiektem ogromnego zainteresowania: licznych odwiedzin i prób skorzystania z usług. Zasoby systemu zostają przeciążone, przepustowość łącza wysycona i serwer zawiesza się bądź jest czasowo nieaktywny.

Jak zaznacza Orange, DDoS jest „szczególnym zagrożeniem dla serwisów aukcyjnych czy firm brokerskich, dla których chwilowy lub dłuższy brak dostępu do strony internetowej wiąże się ze znacznymi stratami finansowymi”. Skutkiem ataku może być także osłabiony wizerunek marki.

Exatel.pl podaje, że godzina tego typu ataku to koszt rzędu 25 dolarów. Bo DDoS można zamówić niczym usługę, zakłócając działalność wybranej instytucji czy firmy. Ataki DDoS bywały też wykorzystywane w ramach szantażu – hakerzy grozili atakiem w zamian za okup.

Jak się bronić? NASK zaznacza, że klasyczne systemy bezpieczeństwa tego nie potrafią. Firmy zajmujące się bezpieczeństwem oferują swoje usługi, polegające na ciągłej analizie ruchu kierowanego do sieci klienta. Np. samo OVH proponuje analizę ruchu i oddzielenie jego niepożądanych elementów. Ceny za tego typu ochronę zaczynają się od 1,1 tys. zł (Exatel).

Newsletter

Newsletter

10 nowych stacji po polsku. Można je oglądać bez opłat

10 nowych stacji po polsku. Można je oglądać bez opłat  Tak ogląda się program Kanału Sportowego, który zastąpił „KS Poranek”

Tak ogląda się program Kanału Sportowego, który zastąpił „KS Poranek”  Wstrząsający skandal w łódzkim pogotowiu. Recenzja serialu dokumentalnego „Łowcy skór”

Wstrząsający skandal w łódzkim pogotowiu. Recenzja serialu dokumentalnego „Łowcy skór”  Przymusowe przejście na streaming? Jest apel w sprawie zachowania telewizji naziemnej

Przymusowe przejście na streaming? Jest apel w sprawie zachowania telewizji naziemnej  Wszystkie kanały w jednej aplikacji? „Mission impossible”

Wszystkie kanały w jednej aplikacji? „Mission impossible”

Dołącz do dyskusji: Cyberwojna w Ukrainie trwa dłużej niż wojna konwencjonalna